Welke maatregelen kun je nemen tegen spear phishing?

Gisteren publiceerde de Gemeente Krimpen aan den IJssel een persbericht dat het slachtoffer is geworden van zogenaamde spear phishing. Krimpen aan den IJssel is voor ons een thuiswedstrijd, als ICT bedrijf uit de buurt met een focus op security leggen we je graag uit hoe jij je organisatie hier tegen kan wapenen en delen we enkele praktijkvoorbeelden.

Spear phishing

Uit het persbericht begrijp wij dat de Gemeente Krimpen aan den IJssel slachtoffer is geworden van spear phishing. Spear phishing is een zeer gerichte aanval van phishing berichten op een specifieke persoon of afdeling. In de meeste gevallen zijn cybercriminelen geen individuele hackers die vanaf hun zolderkamer te werk gaan. Het zijn vaak professionele organisaties die hun doelwit uitgebreid onderzoeken, een aanval wordt tot in de puntjes uitgewerkt: Hoe ziet de organisatie van het doelwit eruit? Welke personen zitten op welke plek en hoe verlopen bepaalde processen. Cybercriminelen maken hierbij vaak gebruik van informatie welke te vinden is op social media, websites en vacatures. Uiteraard wordt ook het e-mail bericht zorgvuldig opgesteld, spear phishing is qua inhoud daarom niet te herkennen.

De Gemeente Krimpen a/d IJssel is zeker niet de eerste die slachtoffer is geworden van deze vorm van phishing. Eerder was bioscoopketen Pathe slachtoffer en ook Feyenoord had last van de gevolgen van spear phishing bij de transfer van Stefan de Vrij. De case van Feyenoord is een voorbeeld van een organisatie die indirect slachtoffer wordt van spear phishing.

Hoe bescherm ik mijn organisatie tegen spear phishing?

Er is helaas gaan enkele technische oplossing die jouw organisatie volledig waterdicht maakt tegen spear phishing. Toch kunnen 99% van de (spear) phishing aanvallen voorkomen worden door de juiste beveiliging. Een goede beveiliging bevat een combinatie van technische en organisatorische maatregelen. In dit geval gebruiken we onze eigen domeinnaam www.bkitsolutions.nl als voorbeeld.

Begin bij je DNS Records

Op het moment dat we de ICT Security bij onze klanten verhogen beginnen we altijd bij het ‘laaghangend fruit’. Kleine optimalisaties zonder impact op de organisatie die de veiligheid gelijk flink verhogen. DNS records worden gebruikt om jouw domeinnaam te koppelen aan de betreffende diensten waar je gebruik van maakt.

Elke e-mailserver wereldwijd kan zo geconfigureerd dat deze e-mail verstuurd vanuit jouw domeinnaam. Een hacker hier gebruik van maken waardoor hij e-mail vanuit www.bkitsolutions.nl zou kunnen versturen naar klanten of medewerkers van BK IT Solutions.

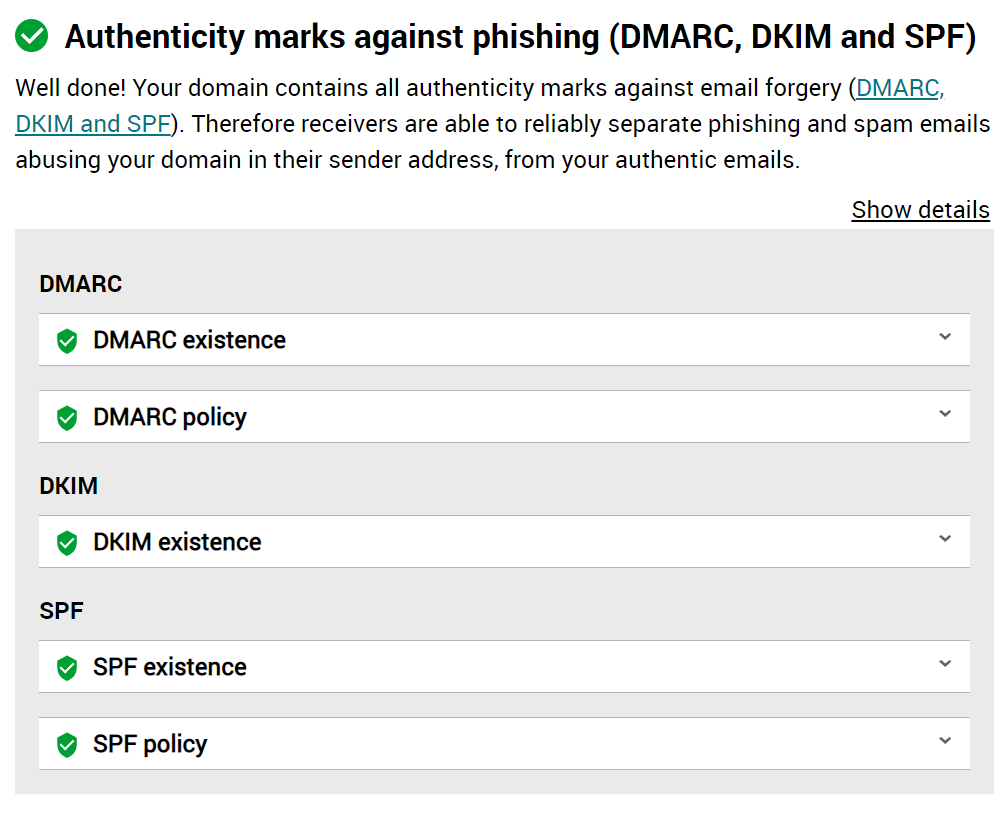

Door de juiste configuratie van de DNS records: SPF, DKIM en DMARC voorkomen we dat onbekende servers e-mail kunnen versturen vanuit bkitsolutions. Met deze records publiceer je als het ware een lijst van e-mailservers die jouw organisatie gebruikt. Ontvang je een e-mailbericht dan controleert de spamfilter of het bericht verzonden is vanuit een e-mailserver die in deze lijst is opgenomen. Is dit niet het geval dan zal het bericht direct geblokkeerd worden

Internet.nl is een handige tool waar je zelf de veiligheid van jouw DNS records kan controleren. Je kunt hier je website controleren maar ook je e-mailserver. Een goed beveiligd domein heeft minimaal een score van 60%.

Configureer anti phishing in Microsoft 365

Wanneer je DNS records goed zijn geconfigureerd dan kan phishing niet meer verstuurd worden vanuit jouw eigen domein. Toch kan phishing nog steeds voorkomen, bijvoorbeeld wanneer een hacker e-mail verstuurd vanuit een legitiem domein. Denk aan bksolutions.nl in plaats van www.bkitsolutions.nl of een e-mailbericht met als afzender de naam van de CEO afkomstig van een Gmail account. Deze domeinnamen zijn correct geconfigureerd waardoor deze niet geblokkeerd zullen worden door de spamfilter.

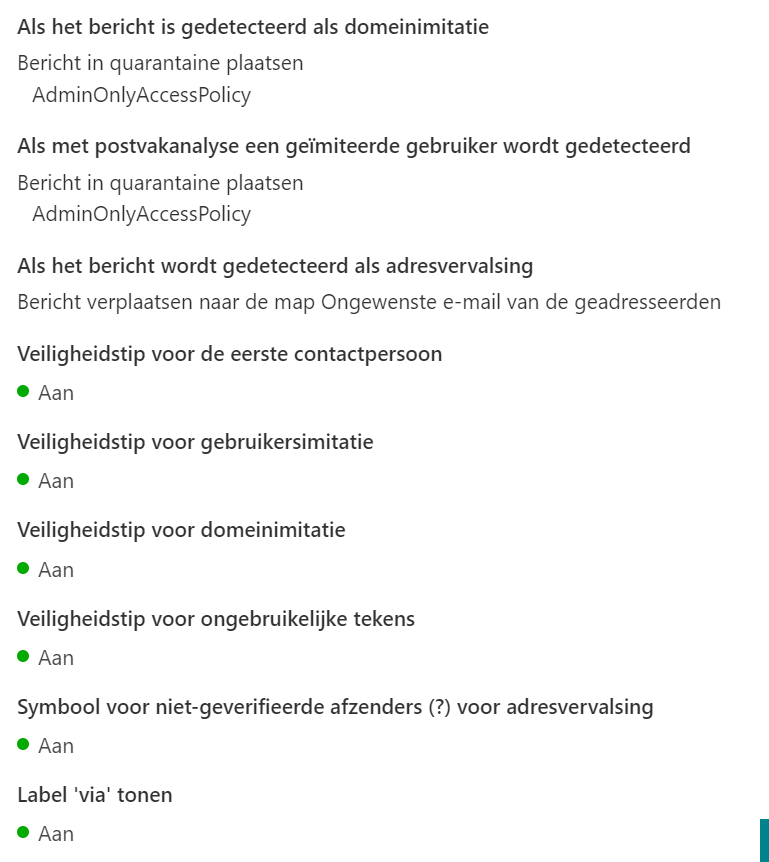

Microsoft 365 beschikt over een intelligente anti phishing filter, dit is een toevoeging op jouw spamfilter welke standaard nog niet is ingericht. Deze filter controleert berichten met behulp van intelligentie op adresvervalsing en blokkeert deze bij een te hoge drempelwaarde, ook worden gebruikers gewaarschuwd wanneer een bericht van extern afkomstig is of wanneer een gebruiker voor het eerst een e-mail ontvangt vanaf dit adres.

De uitgebreide anti phishing mogelijkheden zijn al onderdeel van o.a. Microsoft 365 Business Premium. Wij adviseren deze met een hoge drempelwaarde te configureren en intelligente in te schakelen.

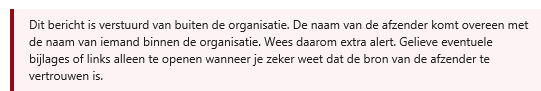

Extra waarschuwing bij een bekende naam

Als extra op de anti phishing policy in Microsoft 365 kun je een waarschuwing toevoegen aan e-mailberichten. Deze waarschuwing wordt zichtbaar wanneer je een e-mail ontvangt van een persoon buiten de organisatie met dezelfde naam als een persoon binnen de organisatie.

Controle proces voor het wijzigen van een rekeningnummer

Soms is geen enkele techniek opgewassen tegen de methodes van een hacker. Zo hebben wij een situatie meegemaakt waarbij een leverancier van onze klant was gehackt. Vanuit de mailbox van de leverancier werden betalingsherinneringen gestuurd voor openstaande facturen maar met een aangepast rekeningnummer. Het wijzigen van een rekeningnummer in jouw financiële administratie moet een proces zijn waarbij het 4-ogen principe wordt toegepast en automatisch een alert verstuurd. De meeste administratie software heeft hier standaard voorzieningen voor in

Train je medewerkers

De beste firewall van jouw organisatie is een medewerker die zich bewust is van de risico’s en weet hoe hij verdachte afwijkingen kan herkennen. Maak je medewerkers daarom regelmatig bewust van de risico’s en deel voorbeelden vanuit de praktijk.

Met behulp van periodieke phishing simulatie kun je het security awareness niveau in jouw organisatie inzichtelijk maken en medewerkers gericht voorzien van training. Phishing simulatie is een “fake” phishingmail die bij jouw medewerkers in de mailbox terecht komt als echt.

Een oplettende medewerker zal dit bericht rapporteren als spam, een medewerker die extra training nodig heeft opent de link die in het bericht is opgenomen.

Met Microsoft 365 biedt Microsoft op de uitgebreide abonnementen phishing simulatie. Als organisatie die niet over deze licenties beschikt kun je 90 dagen kosteloos phishing simulatie uitproberen. Uiteraard kun je ook gebruik maken van tooling van derde partijen.

Maak rapporteren van phishing laagdrempelig

Als organisatie wil je dat medewerkers verdachte omstandigheden bij twijfel direct rapporteren. Maak het rapporteren van phishing berichten daarom laagdrempelig. Zo kun je als organisatie in Microsoft 365 kosteloos de ‘rapporteer phishing‘ button in Outlook inschakelen. Wanneer medewerkers een bericht al phishing rapporteren dan wordt het bericht uitvoerig onderzocht. Wordt het bericht inderdaad als phishing herkend dan worden de berichten automatisch verwijderd uit het postvak van andere ontvangers.

Hulp nodig?

Bovenstaande maatregelen implementeren wij als standaard baseline voor onze klanten. Heb je hulp nodig met het implementeren van bovenstaande maatregelen of wil je jouw ICT Security onder de loep nemen? Neem dan contact met ons op voor een cybersecurity review.